美国和保加利亚联合捣毁NetWalker,至少盈利2760万美元;研究人员披露VS Code存在代码注入,可入侵其GitHub库

发布时间 2021-01-291.美国和保加利亚联合捣毁NetWalker,至少盈利2760万美元

在欧洲刑警组织破获Emotet僵尸网络的同一天,美国和保加利亚当局联合捣毁了2020年最活跃的勒索软件团伙之一NetWalker的基础设施。此次行动逮捕了一名加拿大嫌疑人Vachon Desjardins,还缴获了托管着数据泄露网站的服务器。据美国当局称,NetWalker已攻击了来自27个不同国家的至少305名受害者。McAfee称NetWalker已盈利超过2500万美元,而区块链分析公司Chainalysis表示NetWalker 2020年盈利可能超过4600万美元,仅次于Ryuk、Maze、Doppelpaymer和Sodinokibi。

原文链接:

https://securityaffairs.co/wordpress/113944/cyber-crime/netwalker-ransowmare-dismantled.html

2.TeamTNT使用开源软件libprocesshider绕过检测

AT&T的研究人员发现TeamTNT使用开源软件libprocesshider绕过检测。TeamTNT以基于云的攻击而闻名,例如利用亚马逊网络服务(AWS)凭证来侵入云,并用其来挖掘Monero加密货币。开源工具libprocesshider是2014年被放在Github上的,可使用ld预加载器在Linux下隐藏进程。黑客采用base64编码的脚本,将该工具隐藏在TeamTNT cryptominer的二进制文件中,旨在从进程信息程序(例如ps和lsof)中隐藏恶意进程以绕过检测。

原文链接:

https://threatpost.com/teamtnt-cloaks-malware-open-source-tool/163414/

3.研究人员披露VS Code存在代码注入,可入侵其GitHub库

研究人员RyotaK披露VS Code存在代码注入漏洞,可入侵其GitHub库。该漏洞位于VS Code的持续集成(CI)脚本的vscode-github-triage-actions存储库中,由于在closedWith命令中缺少身份验证检查,并且用于验证关闭注释的正则表达式存在缺陷,导致任何人都可以在closewith值中注入代码。RyotaK发现可利用该漏洞获得VS Code GitHub存储库的授权令牌,并能对其进行读写。RyotaK已向Microsoft报告了该漏洞,并发布了漏洞的PoC。

原文链接:

https://www.bleepingcomputer.com/news/security/heres-how-a-researcher-broke-into-microsoft-vs-codes-github/

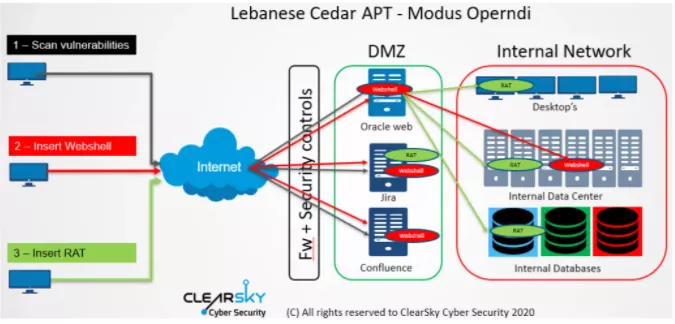

4.Clearsky披露黎巴嫩Cedar APT针对全球ISP的间谍活动

Clearsky披露黎巴嫩Cedar APT组织针对全球电信运营商和ISP的间谍活动。攻击始于2020年初,黑客攻击了美国、英国、埃及、以色列、黎巴嫩、约旦、巴勒斯坦、沙特阿拉伯和阿联酋的互联网服务运营商,旨在收集情报和窃取公司的敏感数据。攻击者使用开源工具扫描Internet上未打补丁的Atlassian和Oracle服务器,然后利用漏洞来访问服务器并部署Web Shell,主要利用了3个1日漏洞CVE-2019-3396、CVE-2019-11581和CVE-2012-3152。

原文链接:

https://securityaffairs.co/wordpress/113975/apt/lebanese-cedar-apt-attacks.html

5.Netscout发布有关DDoS攻击态势的分析报告

Netscout发布了有关DDoS攻击态势的分析报告。报告指出,服务提供商网络成为分布式拒绝服务(DDoS)攻击的重点,电信提供商在2020上半年遭到492807次攻击,比2019年同期增长了25%。此外,DDoS攻击媒介的复杂性也在增长,自2017年以来,使用15个以上媒介的攻击数量增加了2851%。而2020年上半年攻击的吞吐量(pps)比2019年增长了31%,攻击持续时间减少了51%。

原文链接:

https://www.netscout.com/blog/service-provider-ddos-attacks-are-rise

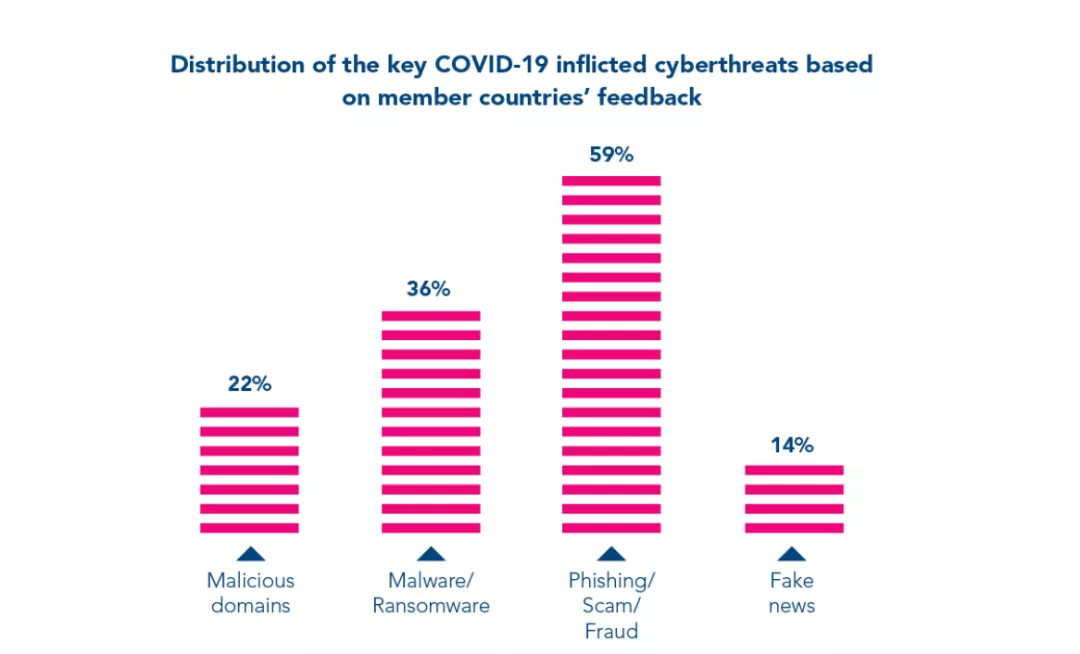

6.国际刑警组织发布COVID-19网络攻击的分析报告

国际刑警组织发布了COVID-19以来网络攻击的分析报告。研究发现,在2020年1月至4月中总共检测到了大约907000条垃圾邮件,737起与恶意软件有关的事件和48000个与COVID-19有关的URL。2020年2月至3月,恶意域名注册数量增长了569%,而疑似恶意域名的注册数量则增长了788%。报告还指出网络犯罪分子利用了由COVID-19造成的社会不稳定性和经济形势造成的恐惧和不确定性,正在以惊人的速度发展攻击。

原文链接:

https://www.interpol.int/en/News-and-Events/News/2020/INTERPOL-report-shows-alarming-rate-of-cyberattacks-during-COVID-19

京公网安备11010802024551号

京公网安备11010802024551号