MikroTik公开DDoS僵尸网络:Unit 42发布以旅游主题的钓鱼活动

发布时间 2021-09-18Anonymous称已窃取托管运营商Epik近十年的数据

Anonymous在9月15日声称已窃取托管运营商Epik近十年的数据,并在DDoSecrets上公开。Epik的客户包括Parler、Gab、The Donald和prolifewhistleblower.com等。此次攻击是EPIKFAIL行动的一部分,总计窃取了约180GB的数据,包括账户凭证、WHOIS历史、DNS更改、Git存储库和核心系统的/home/和/root/目录等。此外,该团伙曾在上周入侵了GOP(德克萨斯共和党)的官方网站。

原文链接:

https://www.hackread.com/anonymous-steals-far-right-web-host-epik-data/

美国Desert Wells医院EHR系统遭到攻击且数据丢失

美国亚利桑那州的医院Desert Wells Family Medicine称其电子健康记录(EHR)系统遭到攻击。攻击发生在5月21日,即使该医院在攻击发生前备份了EHR中的所有数据,但攻击者对两个系统中的数据均进行了加密,使得系统中的所有EHR信息都已永久丢失。Desert Wells表示已尽其所能恢复数据但没有任何作用,他们正在构建全新的EHR系统。此外,其已通知35000个患者他们的健康信息可能已经泄露。

原文链接:

https://www.infosecurity-magazine.com/news/arizona-medical-practice-loses-ehr/

MikroTik公开DDoS僵尸网络Mēris活动的详细信息

拉脱维亚网络设备制造商MikroTik在9月15日公开了Mēris攻击活动的信息。MicroTik发言人称,此次攻击使用的路由器与2018年被入侵的路由器相同,当时MikroTik RouterOS中存在一个漏洞,但该漏洞很快就被修复了。不过仅修复漏洞并不能保护路由器,因为攻击者在2018年就获得了用户的凭据。MicroTik建议用户定期升级设备,以及使用强密码并定期更换等措施。

原文链接:

https://www.bleepingcomputer.com/news/security/mikrotik-shares-info-on-securing-routers-hit-by-massive-m-ris-botnet/

安全公司Bitdefender发布勒索软件REvil主解密器

安全公司Bitdefender发布了针对勒索软件REvil主解密器。Bitdefender称该解密器是由其和某执法部门合作开发的,适用于7月13日之前遭到REvil攻击的所有受害者。BleepingComputer研究人员利用今年早些时候的REvil样本对其进行验证,确定没有问题。7月份时,Kaseya也曾获得了REvil解密器,但该工具只适用于针对Kaseya的攻击活动的受害者。

原文链接:

https://www.bleepingcomputer.com/news/security/free-revil-ransomware-master-decrypter-released-for-past-victims/

微软披露近期利用MSHTML漏洞的钓鱼攻击活动

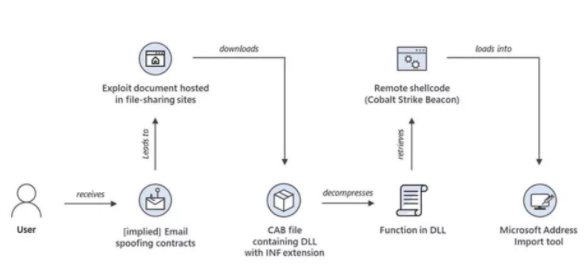

微软在9月15日称,其威胁情报中心在8月份发现了少量通过特制MicrosoftOffice文档利用MSHTML中的远程代码执行漏洞(CVE-2021-40444)的活动。此次活动利用了交付机制,通过托管在文件共享站点上的合同和法律协议,诱使目标下载Cabinet归档文件,其包含一个扩展名为INF的DLL,该DLL将检索并下载远程托管的shellcode。微软将此次活动归因于黑客组织DEV-0413和DEV-0365。

原文链接:

https://thehackernews.com/2021/09/windows-mshtml-0-day-exploited-to.html

Unit 42发布以旅游为主题的钓鱼活动的分析报告

Unit 42于9月15日发布了以旅游为主题的钓鱼活动的分析报告。研究人员分析了2019年10月至2021年8月创建的以旅游为主题的钓鱼URL,发现数量呈逐渐上升的趋势,并在2021年6月出现显著增加。报告提供了Dridex在2021年使用的带有“航空公司”和“假期”关键词的钓鱼活动的技术细节。此外,分析发现攻击者通常利用Google Firebase域来欺骗目标并绕过安全过滤器。

原文链接:

https://unit42.paloaltonetworks.com/travel-themed-phishing/

京公网安备11010802024551号

京公网安备11010802024551号