信息安全周报-2021年第15周

发布时间 2021-04-13> 本周安全态势综述

2021年04月05日至04月11日共收录安全漏洞41个,值得关注的是Cisco RV345P Dual WAN Gigabit VPN Routers CVE-2021-1414任意代码执行漏洞;LiteSpeed Technologies OpenLiteSpeed web server权限提升漏洞;OpenIAM Groovy Script代码执行漏洞;SonicWall GMS远程权限提升漏洞;Skyworth Digital Technology RN510缓冲区溢出漏洞。

本周值得关注的网络安全事件是TIM团队披露CA Technologies产品中的多个0day;Kaspersky披露针对越南多个组织的网络间谍活动;新加坡工会e2i遭到钓鱼攻击,泄露数万公民的信息;欧盟称其多个机构在上周遭到攻击,事件仍在调查中;ESET披露针对拉丁美洲地区用户的新银行木马Janeleiro。

根据以上综述,本周安全威胁为中。

> 重要安全漏洞列表

1.Cisco RV345P Dual WAN Gigabit VPN Routers CVE-2021-1414任意代码执行漏洞

CCisco RV345P Dual WAN Gigabit VPN Routers WEB管理接口存在输入验证漏洞,允许远程攻击者可以利用漏洞提交特殊的请求,可以应用程序上下文提升权限。

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-sb-rv34x-rce-8bfG2h6b

2.LiteSpeed Technologies OpenLiteSpeed web server权限提升漏洞

LiteSpeed Technologies OpenLiteSpeed web server存在安全漏洞,允许远程攻击者可以利用漏洞提交特殊的请求,可在主机上执行任意命令。

https://github.com/litespeedtech/openlitespeed/issues/217

3.OpenIAM Groovy Script代码执行漏洞

OpenIAM Groovy Script存在安全漏洞,允许远程攻击者可以利用漏洞提交特殊的请求,可以应用程序上下文执行任意代码。

https://github.com/Accenture/AARO-Bugs/blob/master/AARO-CVE-List.md

4.SonicWall GMS远程权限提升漏洞

SonicWall GMS存在安全漏洞,允许远程攻击者利用漏洞提交特殊的请求,可以ROOT权限执行任意代码。

https://psirt.global.sonicwall.com/vuln-detail/SNWLID-2021-0009

5.Skyworth Digital Technology RN510缓冲区溢出漏洞

Skyworth Digital Technology RN510 /cgi-bin/app-staticIP.asp缓冲区溢出漏洞,允许远程攻击者利用漏洞提交特殊的请求,可使应用程序崩溃或执行任意代码。

https://s3curityb3ast.github.io/KSA-Dev-011.md

> 重要安全事件综述

1、TIM团队披露CA Technologies产品中的多个0day

CA Technologies是美国一家专注于B2B软件的跨国公司,销售近200种产品,涉及分布式计算、云计算、DevOps和计算机安全软件以及移动设备。TIM的Red Team Research团队披露了CA eHealth Performance Manager产品中的5个新漏洞。分别为提权漏洞(CVE-2021-28246和CVE-2021-28249)、跨站点脚本漏洞(CVE-2021-28247)、通过SUID/GUID文件的提权漏洞(CVE-2021-28250)和身份验证漏洞(CVE-2021-28248)。

原文链接:

https://securityaffairs.co/wordpress/116268/security/ca-ehealth-performance-manager-flaws.html

2、Kaspersky披露针对越南多个组织的网络间谍活动

Kaspersky披露了APT组织Cycldek针对越南政府和军事组织的网络间谍活动。该活动使用了名为FoundCore的恶意软件,可进行文件系统操纵、进程操纵、屏幕截图捕获和任意命令执行。此外,Kaspersky称该组织在复杂性方面取得了重大进步,例如,其payload的标头(代码的目标和源)被完全剥离,剩下的少数部分的值是不连贯的,这大大增加了研究人员对其进行分析的难度。

原文链接:

https://threatpost.com/spy-operations-vietnam-rat/165243/

3、新加坡工会e2i遭到钓鱼攻击,泄露数万公民的信息

新加坡全国工会代表大会就业与就业研究所(e2i)在本周一(4月5日)发布声明称,攻击者可能已经访问其用户的个人信息。此次泄露的信息包括用户的姓名、教育资格和NRIC、联系方式和就业细节等。事件发生在3月12日,其第三方供应商——联络中心服务公司i-vic International员工的邮箱遭到钓鱼攻击,该邮箱的云端包含了约3万个参加了e2i活动的用户信息,但是该机构拒绝透露总共有多少人曾使用过e2i的服务。

原文链接:

https://www.straitstimes.com/tech/tech-news/personal-data-of-30000-people-who-use-ntucs-e2i-services-may-have-been-breached

4、欧盟称其多个机构在上周遭到攻击,事件仍在调查中

欧盟委员会发言人称,包括委员会在内的多个欧盟组织在上周遭到了网络攻击。现在对该事件的取证分析仍处于初期阶段,尚未检测到存在信息泄露问题。彭博社表示,此次事件比欧盟以往遭到的攻击更为严重,欧盟某官员还透露,其工作人员近期收到了有关针对欧盟的钓鱼攻击预警。目前,欧盟仍未公开有关此次事件的性质或其背后的攻击者身份的信息。

原文链接:

https://www.bloomberg.com/news/articles/2021-04-06/european-institutions-were-targeted-in-a-cyber-attack-last-week

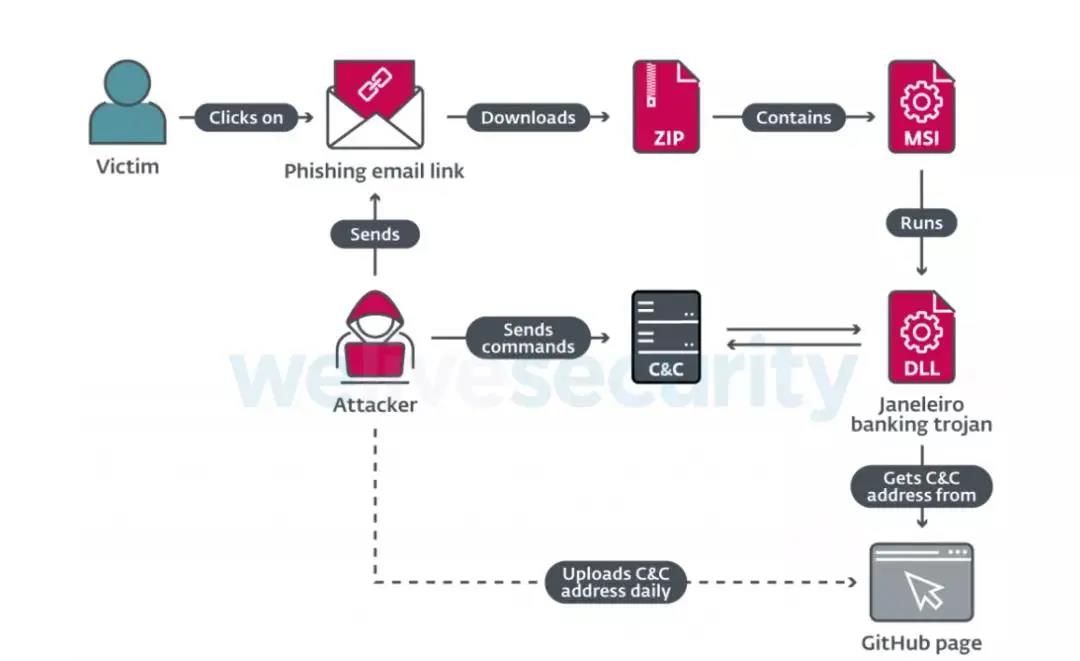

5、ESET披露针对拉丁美洲地区用户的新银行木马Janeleiro

ESET的研究人员披露了针对拉丁美洲地区用户的新型银行木马Janeleiro。该木马至少从2019年以来就开始针对巴西的企业,涉及工程、医疗保健、零售、制造业、金融、运输和政府等各个领域。Janeleiro通过伪造大型银行网站(Santander和Banco do Brasil等)的弹窗来诱惑目标,这些弹窗包含虚假的表格来诱使目标输入银行凭证和个人信息。此外,Janeleiro是由Visual Basic .NET编写的,这与该地区的黑客所喜欢的Delphi有很大的出入。

原文链接:

https://thehackernews.com/2021/04/experts-uncover-new-banking-trojan.html

京公网安备11010802024551号

京公网安备11010802024551号