什么是访问控制?

访问控制(Access Control)指系统对用户身份及其所属的预先定义的策略组限制其使用数据资源能力的手段。通常用于系统管理员控制用户对服务器、目录、文件等网络资源的访问。访问控制是系统保密性、完整性、可用性和合法使用性的重要基础,是网络安全防范和资源保护的关键策略之一,也是主体依据某些控制策略或权限对客体本身或其资源进行的不同授权访问。

访问控制的主要目的是限制访问主体对客体的访问,从而保障数据资源在合法范围内得以有效使用和管理。为了达到上述目的,访问控制需要完成两个任务:识别和确认访问系统的用户、决定该用户可以对某一系统资源进行何种类型的访问。

访问控制的主要功能包括:保证合法用户访问受保护的网络资源,防止非法的主体进入受保护的网络资源,或防止合法用户对受保护的网络资源进行非授权的访问。

访问控制的实现过程和内容:首先需要对用户身份的合法性进行验证,同时利用控制策略进行选用和管理工作,当用户身份和访问权限验证之后,还需要对越权操作进行监控。访问控制的内容包括认证、控制策略实现和安全审计等。

高风险判定指引中有哪些相关要求?

▶ 互联网边界访问控制

对应要求1:应保证跨越边界的访问和数据流通过边界设备提供的受控接口进行通信。

判例内容:互联网出口无任何访问控制措施,或访问控制措施配置失效,存在较大安全隐患,可判定为高风险。

对应要求2:应在网络边界或区域之间根据访问控制策略设置访问控制规则,默认情况下除允许通信外受控接口拒绝所有通信。

判例内容:与互联网互连的系统,边界处如无专用的访问控制设备或配置了全通策略,可判定为高风险。

▶ 设备类访问控制

对应要求:应重命名或删除默认账户,修改默认账户的默认口令。

判例内容:网络设备、安全设备、操作系统、数据库等默认账号的默认口令未修改,使用默认口令进行登录设备,可判定为高风险。

▶ 应用系统访问控制

对应要求1:应对登录的用户分配账户和权限。

判例内容:应用系统访问控制功能存在缺失,无法按照设计策略控制用户对系统功能、数据的访问;可通过直接访问URL等方式,在不登录系统的情况下,非授权访问系统功能模块,可判定为高风险。

对应要求2:应重命名或删除默认账户,修改默认账户的默认口令。

判例内容:应用系统默认账号的默认口令未修改,可利用该默认口令登录系统,可判定为高风险。

对应要求3:应由授权主体配置访问控制策略,访问控制策略规定主体对客体的访问规则。

判例内容:应用系统访问控制策略存在缺陷,可越权访问系统功能模块或查看、操作其他用户的数据。如存在平行权限漏洞,低权限用户越权访问高权限功能模块等,可判定为高风险。

启明星辰访问控制解决方案

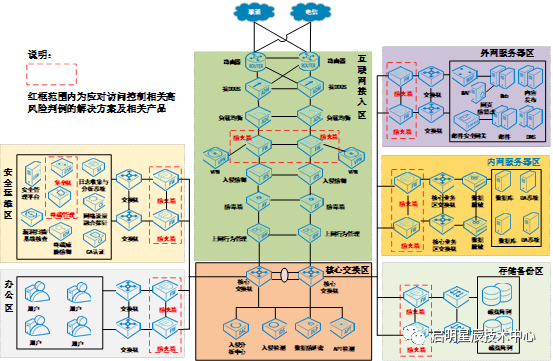

▶ 方案拓扑

在互联网接入区部署启明星辰下一代防火墙并合理配置相关控制策略,实现所有业务单元与互联网之间的边界安全访问控制。

在外网服务器区、内网服务器区、存储备份区、安全运维区、办公区等安全分区中部署启明星辰下一代防火墙并合理配置相关控制策略,实现对各自区域的安全隔离和访问控制。

在安全运维区部署天珣终端管理服务器端,在办公区的PC终端上部署天珣终端管理PC客户端,天珣终端管理PC客户端内置强大的进程级主机防火墙,可以针对计算机终端实现基于进程、端口或协议的双向访问的细粒度访问控制。

在安全运维区部署天玥运维堡垒机,通过基于对角色的权限访问控制,实现对运维工作人员的细粒度授权、策略控制和运维全过程的安全监控和审计。

▶ 方案收益

从网络层面、设备层面、应用层面等多个维度实现纵深的安全访问控制,有效遏制对系统资源的未经授权访问或非法访问安全风险。

满足了《中华人民共和国网络安全法》第二十一条中“网络运营者应当按照网络安全等级保护制度的要求,履行下列安全保护义务,保障网络免受干扰、破坏或者未经授权的访问,防止网络数据泄露或者被窃取、篡改”中未经授权的访问的要求,从而规避法律方面的风险。

有效避免测评高风险项的出现,从而满足等保2.0中针对访问控制的安全合规要求,为顺利通过等保测评奠定基础。

Copyright © 启明星辰 版权所有 京ICP备05032414号  京公网安备11010802024551号

京公网安备11010802024551号