[高危漏洞警报] 思科高危漏洞被用来攻击关键基础设施,我国已有机构受到攻击

发布时间 2018-04-082018年3月28日,思科发布了高危漏洞预警称思科IOS、IOS XE和IOS XR软件中存在多个漏洞。其中包含2个远程代码执行漏洞CVE-2018-0171、CVE-2018-0151。攻击者可利用漏洞进行未授权访问、提权、执行任意代码或导致拒绝服务。

漏洞描述

Cisco Smart Install远程代码执行漏洞(CVE-2018-0171)危害等级:超危

Cisco IOS、IOS XE软件Smart Install客户端中存在缓冲区堆栈溢出漏洞(CVE-2018-0171),该漏洞是由于对分组数据验证不当造成的。未经身份验证的远程攻击者,可以通过构造恶意Small Install消息包,向受影响设备的TCP 4786端口发送该数据包,重载目标设备,造成设备拒绝服务(DoS)或允许远程代码执行。

由于4786端口默认开启,且该漏洞poc已经被公开,漏洞危害程度极高。

该漏洞存在于运行了Cisco IOS/IOS EX受影响版本软件,且为Smart Install Client模式的设备。未开启Cisco Smart Install,或被设置为Smart Install Director模式的设备不在影响之列。

Cisco QoS远程代码执行漏洞(CVE-2018-0151) 危害等级:超危

该漏洞是由于受影响设备对到达其UDP 18999端口的数据包中某些值的边界检查不当造成的。攻击者可通过向受影响设备发送恶意构造的数据包来利用漏洞,受影响设备在处理数据包时可能发生缓冲区溢出,导致设备重载。该漏洞影响所有运行了Cisco IOS/IOS EX受影响版本软件的设备。

目前国际上大概有二十万受影响设备暴露在公网上:

上周,一个名为“JHT”的黑客组织利用思科CVE-2018-0171 智能安装漏洞攻击了包括俄罗斯和伊朗在内的多个国家网络基础设施。被攻击的Cisco路由器的配置文件startup.config会被覆盖,路由器将重新启动。除了导致大面积网络中断以外,管理员还会发现路由器配置文件被更改成:“Don't mess with our elections.... -JHT usafreedom_jht@tutanota.com”。

今天,我们陆续收到多个国内机构遭受同样的攻击的消息。被攻击的设备除瘫痪外,配置文件还会显示一个美国国旗。

解决方案

1.Cisco官方已经发布了更新补丁,,建议相关用户尽快更新升级。(https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180328-smi2)

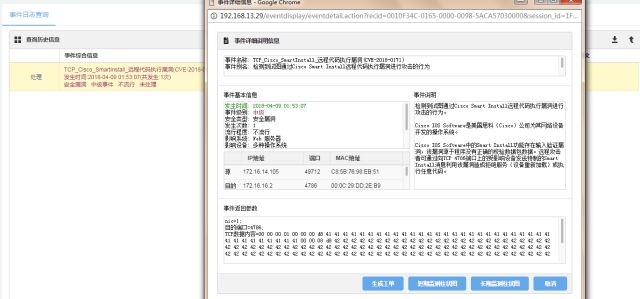

2.启明星辰已于4月4日升级事件库,事件名称:TCP_Cisco_SmartInstall_远程代码执行漏洞(CVE-2018-0171),请广大用户及时升级。

天阗入侵检测系统报警截图:

天清入侵防御系统报警截图:

天清Web应用安全网关报警截图:

京公网安备11010802024551号

京公网安备11010802024551号