最新Adobe Flash 0day漏洞攻击出现,启明星辰APT产品无需升级即可检测

发布时间 2018-06-09◆漏洞影响版本◆

Adobe Flash Player Desktop Runtime 29.0.0.171 及更早版本

Adobe Flash Player for Google Chrome 29.0.0.171 及更早版本

Adobe Flash Player for Microsoft Edge and Internet Explorer 11 29.0.0.171 及更早版本

◆简要分析◆

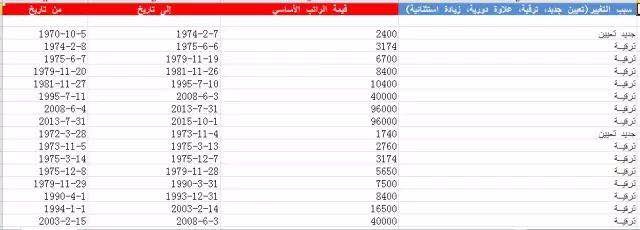

样本文件名为basic_salary.xlsx,即”基础工资”,从其文档内容也可以看出与样本名相符合。

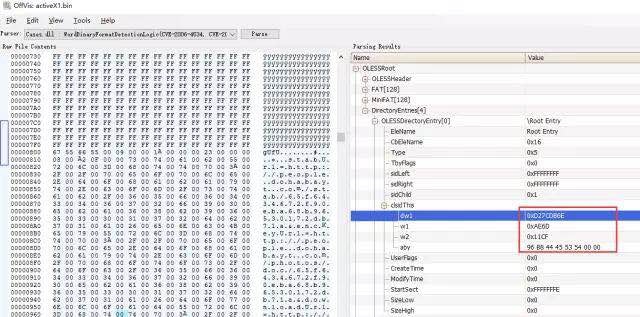

文档启动后,其内嵌的Flash对象会自动加载远程Flash文件,该远程Flash文件解密后可以得到真正触发CVE-2018-5002漏洞的SWF文件,一旦触发漏洞,SWF2便会下载恶意Shellcode运行。

漏洞触发的原因主要由于Flash未能正确处理包含特殊字节码序列的SWF文件,通过修改SWF文件的字节码可以触发栈越界读写漏洞。

◆解决方案◆

1、 Adobe官方已经发布安全公告(公告ID:APSB18-19),可访问以下官方链接,获取对应平台的Flash更新程序。

https://helpx.adobe.com/security/products/flash-player/apsb18-19.html

2、启明星辰天阗高级持续性威胁检测系统无需升级即可检测该攻击。

京公网安备11010802024551号

京公网安备11010802024551号