Google发布紧急更新 修复Chrome中已被利用的漏洞

发布时间 2021-12-15Google发布紧急更新,修复Chrome中已被利用的漏洞

12月13日,Google发布紧急更新,修复了Chrome中的5个漏洞。安全公告表示,此次修复的V8 JavaScript引擎中的释放后使用漏洞(CVE-2021-4102)已被在野利用,可导致任意代码执行或沙箱逃逸。此外,还修复了Mojo中的数据验证不足漏洞(CVE-2021-4098)和Swiftshader中的释放后使用漏洞(CVE-2021-4099)等多个漏洞。由于该0day已被在野利用,研究人员强烈建议立即安装Chrome补丁。

原文链接:

https://chromereleases.googleblog.com/2021/12/stable-channel-update-for-desktop_13.html

巴西卫生部网站遭到攻击数百万公民疫苗接种数据丢失

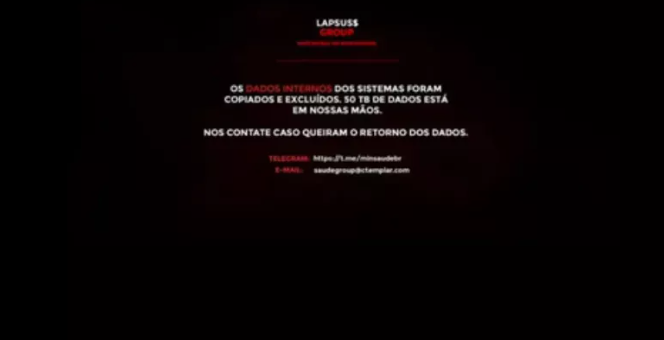

12月10日,巴西卫生部(MoH)下属的网站遭到勒索攻击,导致数百万公民的COVID-19疫苗接种数据丢失。攻击发生在凌晨1点左右,卫生部的所有网站,包括医疗系统中跟踪公民轨迹的ConecteSUS,均无法访问。之后,黑客团伙Lapsus$ Group声称对此次攻击负责,并已经窃取并删除了约50TB的数据。据巴西卫生部部长Marcelo Queiroga称,他们在国家卫生服务数据库中有被盗数据备份。

原文链接:

https://www.zdnet.com/article/brazilian-ministry-of-health-suffers-cyberattack-and-covid-19-vaccination-data-vanishes/

德国物流公司Hellmann遭到攻击导致运营暂时中断

德国物流公司Hellmann Worldwide Logistics在12月10日称其遭到网络攻击。该公司每年处理大约1600万件货物,2020年的收入为28亿美元。Hellmann在声明中表示,其检测到攻击后立即做出响应,暂时关闭了中央数据中心,但这对公司的运营产生了严重的影响。该公司并未透露攻击的性质,但在13日发布公告,称业务运营已基本恢复正常,目前尚未确认是否有数据泄露的情况。

原文链接:

https://www.infosecurity-magazine.com/news/cyberattack-on-hellmann-worldwide/

FTC称美国今年因礼品卡诈骗活动已损失1.48亿美元

美国联邦贸易委员会(FTC)在12月8日表示,截至2021年9月底,美国公民因礼品卡诈骗活动的损失高达1.48亿美元,超过2020全年的总损失。FTC称,自2018年以来,被骗的消费者数量和损失金额都在稳步增加,其中礼品卡是主要的付款方式。这种攻击活动通常会冒充社会保障局等官方组织,威胁要冻结目标银行账户,并表示如果不想被捕或想要保留账户中的财产就必须购买礼品卡。

原文链接:

https://www.bleepingcomputer.com/news/security/ftc-americans-lost-148-million-to-gift-card-scams-this-year/

Proofpoint检测到利用OAuth 2.0的URL重定向攻击

Proofpoint在12月8日披露了利用OAuth 2.0的URL重定向攻击的细节。攻击者通过这种方式绕过大多数钓鱼攻击检测系统和电子邮件安全策略,攻击Outlook Web Access、PayPal、Microsoft 365和Google Workspace等应用。OAuth 2.0是一种广泛使用的授权协议,当web应用合并了用户控制的参数来指定重定向链接时,就会出现开放式重定向漏洞,攻击者可以为web应用创建一个URL,从而将目标重定向到任意的外部域。

原文链接:

https://www.proofpoint.com/us/blog/cloud-security/microsoft-and-github-oauth-implementation-vulnerabilities-lead-redirection

Microsoft发布恶意软件Qakbot的技术分析报告

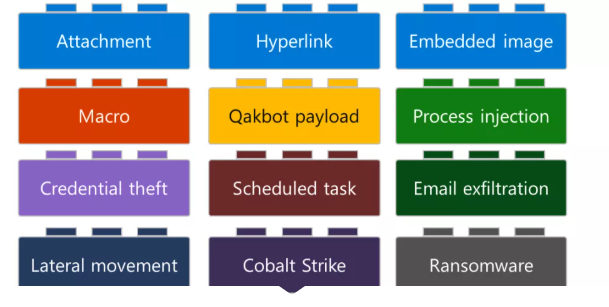

12月9日,Microsoft发布了关于恶意软件Qakbot的技术分析报告。Qakbot已有近10年历史,已发展成为一种多用途恶意软件,几乎在所有大陆的国家和地区都可以检测到Qakbot活动,包括非洲、亚洲、欧洲和美洲。研究人员认为,Qakbot的模块化特性使它能够根据所在的网络环境为每个攻击链(attack chain)挑选合适的构建块(building blocks)。该报告研究了最近的3个Qakbot活动,并将其攻击链分解为多个构建块进行分析。

原文链接:

https://www.microsoft.com/security/blog/2021/12/09/a-closer-look-at-qakbots-latest-building-blocks-and-how-to-knock-them-down/

京公网安备11010802024551号

京公网安备11010802024551号