【漏洞通告】Oracle 1月多个安全漏洞

发布时间 2021-01-200x00 漏洞概述

2021年01月19日,Oracle发布了1月份的安全更新,本次发布的安全更新共计329个,涉及Oracle E-Business Suite、Fusion Middleware、MySQL、Database、Java SE、Oracle Construction and Engineering Suite等多个产品和组件。

0x01 漏洞详情

部分漏洞列表如下:

Oracle E-Business Suite

CVE | 产品 | 组件 | CVSS评分 | 严重程度 | 影响范围 |

CVE-2021-2029 | Oracle Scripting | Miscellaneous | 9.8 | 严重 | 12.1.1-12.1.3, 12.2.3-12.2.8 |

CVE-2021-2100 | Oracle One-to-One Fulfillment | Print Server | 9.1 | 严重 | 12.1.1-12.1.3, 12.2.3-12.2.10 |

CVE-2021-2101 | Oracle One-to-One Fulfillment | Print Server | 9.1 | 严重 | 12.1.1-12.1.3, 12.2.3-12.2.10 |

Oracle Fusion Middleware

CVE | 产品 | 组件 | CVSS评分 | 严重程度 | 影响范围 |

CVE-2021-1994 | Oracle WebLogic Server | Web Services | 9.8 | 严重 | 10.3.6.0.0, 12.1.3.0.0 |

CVE-2021-2047 | Oracle WebLogic Server | Core Components | 9.8 | 严重 | 10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0, 14.1.1.0.0 |

CVE-2021-2064 | Oracle WebLogic Server | Core Components | 9.8 | 严重 | 12.1.3.0.0 |

CVE-2021-2108 | Oracle WebLogic Server | Core Components | 9.8 | 严重 | 12.1.3.0.0 |

CVE-2021-2075 | Oracle WebLogic Server | Samples | 9.8 | 严重 | 10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0, 14.1.1.0.0 |

CVE-2021-2109 | Oracle WebLogic Server | Console | 7.2 | 高危 | 10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0, 14.1.1.0.0 |

CVE-2019-17195 | Oracle WebLogic Server | Core Components (Connect2id Nimbus JOSE+JWT) | 9.8 | 严重 | 12.2.1.3.0, 12.2.1.4.0 |

CVE-2019-10086 | Oracle WebLogic Server | Console (Apache Commons Beanutils) | 7.3 | 高危 | 10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0 |

Oracle MySQL

CVE | 产品 | 组件 | CVSS评分 | 严重程度 | 影响范围 |

CVE-2021-2046 | MySQL Server | Server: Stored Procedure | 6.8 | 中危 | 8.0.22 and prior |

CVE-2021-2020 | MySQL Server | Server: Optimizer | 6.5 | 中危 | 8.0.20 and prior |

CVE-2021-2024 | MySQL Server | Server: Optimizer | 6.5 | 中危 | 8.0.22 and prior |

WebLogic Server反序列化漏洞(CVE-2021-1994、CVE-2021-2047、CVE-2021-2064、CVE-2021-2108、CVE-2021-2075、CVE-2019-17195和CVE-2019-10086)

这些漏洞是Weblogic中的多个反序列化漏。攻击者可以通过HTTP、IIOP、T3协议发送恶意请求来利用此漏洞,成功利用此漏洞的攻击者最终可以控制WebLogic Server或远程执行代码。

WebLogic Server远程代码执行漏洞(CVE-2021-2109)

该漏洞存在于WebLogic Server的console中,其CVSS评分7.2。攻击者可以通过JNDI注入攻击来远程执行命令或代码。

影响范围

10.3.6.0.0

12.1.3.0.0

12.2.1.3.0

12.2.1.4.0

14.1.1.0.0

0x02 处置建议

建议参考Oracle官方发布的安全公告升级至最新版本。

临时措施

禁用T3协议

具体操作:

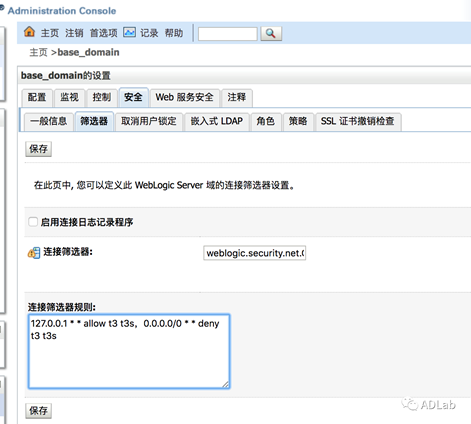

1)进入WebLogic控制台,在base_domain的配置页面中,进入“安全”选项卡页面,点击“筛选器”,进入连接筛选器配置。

2)在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则中输入:127.0.0.1 * * allow t3t3s,0.0.0.0/0 * *deny t3 t3s(t3和t3s协议的所有端口只允许本地访问)。

3)保存后需重新启动,规则方可生效。

禁用IIOP协议

登陆WebLogic控制台,base_domain >服务器概要 >AdminServer

0x03 参考链接

https://www.oracle.com/security-alerts/cpujan2021.html

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2021-1994

0x04 时间线

2021-01-19 Oracle发布安全更新

2021-01-20 VSRC发布安全通告

0x05 附录

CVSS评分标准官网:http://www.first.org/cvss/

京公网安备11010802024551号

京公网安备11010802024551号