Node.js命令注入漏洞(CVE-2021-21315)

发布时间 2021-02-250x00 漏洞概述

CVE ID | CVE-2021-21315 | 时 间 | 2021-02-25 |

类 型 | 命令注入 | 等 级 | 高危 |

远程利用 | 是 | 影响范围 | Systeminformation < 5.3.1 |

0x01 漏洞详情

Node.js-systeminformation是用于获取各种系统信息的Node.JS模块,它包含多种轻量级功能,可以检索详细的硬件和系统相关信息。自发布至今,systeminformation软件包下载次数近3400万。

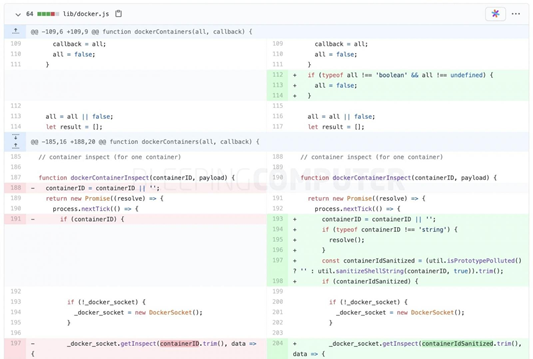

2021年02月24日,npm团队发布安全公告,Node.js库中的systeminformation软件包中存在一个命令注入漏洞(CVE-2021-21315),其CVSSv3评分为7.8。攻击者可以通过在未经过滤的参数中注入Payload来执行系统命令。目前该漏洞已经在5.3.1版本中修复,该版本的修复程序可以正确清理和验证参数,如下所示:

0x02 处置建议

目前该漏洞已经修复,建议将systeminformation及时升级到5.3.1或更高版本。

下载链接:

https://www.npmjs.com/package/systeminformation

缓解措施

如果无法升级,可以检查或清理传递给si.inetLatency()、si.inetChecksite()、si.services()、si.processLoad()的参数,只允许使用string,拒绝任何数组。

0x03 参考链接

https://www.npmjs.com/advisories/1628

https://www.bleepingcomputer.com/news/security/heavily-used-nodejs-package-has-a-code-injection-vulnerability/

https://github.com/sebhildebrandt/systeminformation/security/advisories/GHSA-2m8v-572m-ff2v

0x04 时间线

2021-02-24 npm发布安全公告

2021-02-25 VSRC发布安全通告

0x05 附录

CVSS评分标准官网:http://www.first.org/cvss/

京公网安备11010802024551号

京公网安备11010802024551号