信息安全周报-2019年第21周

发布时间 2019-06-03本周安全态势综述

2019年5月27日至6月02日共收录安全漏洞53个,值得关注的是Apache Hadoop远程权限提升漏洞;ISC BIND EDNS客户端子网功能远程拒绝服务漏洞; Adobe Flash Player释放后使用代码执行漏洞;HPE Intelligent Management Center ByteMessageResource transformEntity反序列化代码执行漏洞;Serv-U FTP Server权限提升漏洞。

根据以上综述,本周安全威胁为中。

重要安全漏洞列表

Apache Hadoop存在一个安全漏洞,允许拥有YAM权限的远程攻击者可以利用漏洞提交特殊的请求,可以root用户身份运行任意命令。

https://seclists.org/oss-sec/2019/q2/132

2. ISC BIND EDNS客户端子网功能远程拒绝服务漏洞

ISC BIND递归解析器的EDNS客户端子网存在一个安全漏洞,允许远程攻击者可以利用漏洞提交特殊的请求,处理包含RRSIG的响应的报文时刻使服务器崩溃。

https://kb.isc.org/docs/cve-2019-6469

3. Adobe Flash Player释放后使用代码执行漏洞

Adobe Flash Player存在释放后利用漏洞,允许远程攻击者可以利用漏洞提交特殊的文件请求,诱使用户请求,可使应用程序崩溃或执行任意代码。

https://helpx.adobe.com/security/products/flash-player/apsb19-26.html

4. HPE Intelligent Management Center ByteMessageResource transformEntity反序列化代码执行漏洞

HPE Intelligent Management Center ByteMessageResource transformEntity方法存在反序列化漏洞,允许远程攻击者可以利用漏洞提交特殊的请求,可执行任意代码。

https://www.zerodayinitiative.com/advisories/ZDI-19-528/

5. Serv-U FTP Server权限提升漏洞

Windows下的Serv-U FTP Server验证处理存在安全漏洞,允许本地攻击者可以利用漏洞提交特殊的请求,可提升权限。

https://packetstormsecurity.com/files/153128/Serv-U-FTP-Server-15.1.6.25-Local-Privilege-Escalation.html

重要安全事件综述

据纽约时报报道,美国金融公司First American Financial Corporation官网上的一个漏洞泄露了16年来与抵押贷款有关的8.85亿条记录。该漏洞允许任何人访问First American存储的社会安全号码、银行账户详细信息、驾照以及抵押贷款和税务信息。该公司表示正在评估此事件对客户信息安全性的影响,在内部审核完成之前,将不会发表任何评论。

原文链接:

https://www.nytimes.com/2019/05/24/technology/data-leak-first-american.html

2、以色列旅游公司Amadeus意外泄露1500万乘客信息

原文链接:

https://www.calcalistech.com/ctech/articles/0,7340,L-3762693,00.html

3、西门子多款医疗设备易受Windows BlueKeep漏洞影响

根据西门子发布的安全公告,多款西门子医疗设备易受Windows RDP服务BlueKeep漏洞的影响,包括MagicLinkA、MagicView等软件产品,System ACOM、Sensis等高级治疗产品,Axiom、Mobilett等X射线设备以及Atellica、Aptio等实验室诊断产品。该公司已要求客户安装微软的修复补丁,但不能保证补丁的兼容性,该公司建议用户采取禁用RDP、阻止TCP端口3389等缓解措施。

原文链接:

https://securityaffairs.co/wordpress/86222/security/siemens-healthineers-bluekeep.html

4、Docker未修复的竞争条件漏洞,影响所有Docker版本

研究人员披露Docker中未修复的竞争条件漏洞,该漏洞影响了所有的Docker版本。该漏洞类似于CVE-2018-15664,可允许攻击者在指定的程序对资源进行操作之前修改资源路径,从而可能获得任意文件的读写访问权限,这被称为TOCTOU类型的bug。该漏洞的核心源于FollowSymlinkInScope功能易受TOCTOU攻击。研究人员已经发布了PoC代码。

原文链接:

https://www.bleepingcomputer.com/news/security/unpatched-flaw-affects-all-docker-versions-exploits-ready/

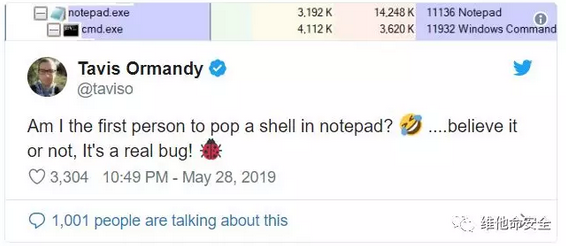

5、谷歌研究人员在Windows记事本中发现代码执行漏洞

Google Project Zero研究员Tavis Ormandy在微软的Windows记事本中发现一个代码执行漏洞,Ormandy已向微软报告了该问题。漏洞的细节尚未披露,但Ormandy预计该漏洞是一个内存损坏漏洞,他在Twitter上分享的图片演示了如何在记事本中弹出shell。根据谷歌的漏洞披露政策,Ormandy将在90天后或微软发布修复补丁后披露更多漏洞细节。

原文链接:

https://securityaffairs.co/wordpress/86297/hacking/code-execution-flaw-notepad.html

京公网安备11010802024551号

京公网安备11010802024551号