信息安全周报-2020年第13周

发布时间 2020-03-31> 本周安全态势综述

2020年03月23日至29日共收录安全漏洞62个,值得关注的是Microsoft Windows Adobe Type Manager Library字体处理代码执行漏洞; Apple Safari Webkit CVE-2020-3901内存错误引用代码执行漏洞;Apache Shiro Spring dynamic controllers验证绕过漏洞;rConfig lib/crud/search.crud.php命令注入漏洞;3S-Smart Software Solutions CODESYS V3 web server缓冲区溢出漏洞。

本周值得关注的网络安全事件是Keepnet Labs ES实例泄露超过50亿条记录,均为以前泄露;微软警告Adobe Type Manager库中的两个RCE 0day;惠普再次警告部分SSD将在运行4万小时后出现故障;开源路由器发行版OPENWRT/LEDE RCE漏洞(CVE-2020-7982);Github和京东等网站遭到中间人攻击,多个省市区受影响。

根据以上综述,本周安全威胁为中。

>重要安全漏洞列表

1. Microsoft Windows Adobe Type Manager Library字体处理代码执行漏洞

Microsoft Windows Adobe Type Manager Library处理Adobe Type 1 PostScript格式字体存在内存破坏漏洞,允许远程攻击者利用漏洞构建恶意文件,诱使用户解析,可使应用程序崩溃或执行任意代码。

https://portal.msrc.microsoft.com/zh-cn/security-guidance/advisory/ADV200006

2. Apple Safari Webkit CVE-2020-3901内存错误引用代码执行漏洞

Apple Safari Webkit存在内存破坏漏洞,允许远程攻击者利用漏洞提交特殊的WEB请求,诱使用户访问,可使应用程序崩溃或可以应用程序上下文执行任意代码。

https://support.apple.com/en-us/HT211104

3. Apache Shiro Spring dynamic controllers验证绕过漏洞

Apache Shiro Spring dynamic controllers存在验证绕过漏洞,允许远程攻击者利用漏洞提交特殊的请求,可绕过验证未授权访问应用。

https://lists.apache.org/thread.html/r17f371fc89d34df2d0c8131473fbc68154290e1be238895648f5a1e6%40%3Cdev.shiro.apache.org%3E

4. rConfig lib/crud/search.crud.php命令注入漏洞

rConfig lib/crud/search.crud.php处理nodeId存在输入验证漏洞,允许远程攻击者利用漏洞提交特殊的请求,可注入任意命令并执行。

https://github.com/rconfig/rconfig/commit/3385f906427d228c48b914625136bf620f4ca0a9

5. 3S-Smart Software Solutions CODESYS V3 web server缓冲区溢出漏洞

3S-Smart Software Solutions CODESYS V3 web server CmpWebServerHandlerV3.dll存在堆溢出漏洞,允许远程攻击者可以利用漏洞提交特殊的请求,可使服务程序崩溃或执行任意代码。

https://zh-cn.tenable.com/security/research/tra-2020-16?tns_redirect=true

> 重要安全事件综述

1、Keepnet Labs ES实例泄露超过50亿条记录,均为以前泄露

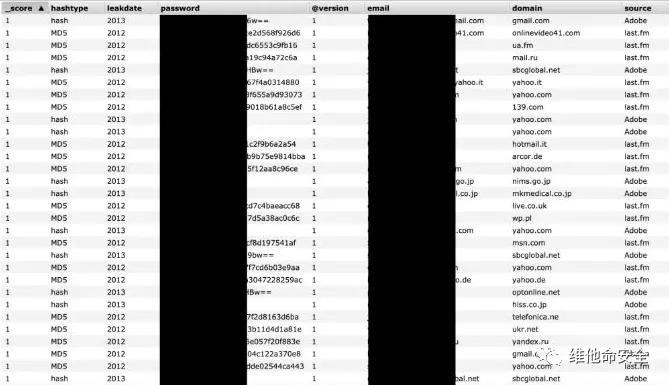

英国安全厂商Keepnet Labs的一个Elasticsearch实例泄露了超过50亿条数据记录,这些记录是2012年至2019年之间发生的泄露事件中的记录。该数据库由两个集合组成,一个包含50.88亿条记录,而另一个实时更新的集合则包含超过1500万条记录。泄露的记录包括哈希类型、泄露年份、密码(哈希、加密或明文格式)、电子邮件、电子邮件域名以及泄露源(包括Adobe、Last.fm、Twitter、LinkedIn、Tumblr和VK等)。Keepnet Labs表示数据库是在其供应商将索引迁移至另一台ES服务器时暴露的,在迁移过程中防火墙临时禁用了约10分钟,使得搜索引擎可以为数据库建立索引。

原文链接:

https://securityaffairs.co/wordpress/100198/data-breach/keepnet-labs-data-leak.html

2、微软警告Adobe Type Manager库中的两个RCE 0day

微软发布安全公告,警告Windows Adobe Type Manager库中的两个RCE 0day,这两个漏洞影响了当前所有受支持的Windows和Windows Server版本。漏洞存在于Adobe Type Manager库处理Adobe Type 1 PostScript字体格式的方式中,攻击者可以通过多种方式利用此漏洞,例如说服用户打开恶意文档或在Windows预览窗格中查看它。微软已经发现利用此漏洞的有限针对性攻击。建议在Windows资源管理器中禁用“预览窗格”和“详细信息窗格”,以减轻利用风险,另外两个缓解措施是禁用WebClient服务和重命名“ATMFD.DLL”。

原文链接:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/ADV200006

3、惠普再次警告部分SSD将在运行4万小时后出现故障

惠普再次警告其客户,某些串行连接的SCSI固态硬盘会在运行4万小时(相当于4年206天16个小时)后出现故障,数据和硬盘均无法恢复。该公司于2019年11月发布了类似的公告,当时部分SSD在运行32768小时后发生故障。这一次受影响的SSD型号包括EK0800JVYPN、EO1600JVYPP、MK0800JVYPQ和MO1600JVYPR,受影响的产品包括多种HP服务器和存储产品,如HP ProLiant、Synergy、Apollo 4200等。HPE估计,未打补丁的SSD最早将在2020年10月开始出现故障,建议用户尽快应用固件更新。

原文链接:

https://www.bleepingcomputer.com/news/security/hpe-warns-of-new-bug-that-kills-ssd-drives-after-40-000-hours/

4、开源路由器发行版OPENWRT/LEDE RCE漏洞(CVE-2020-7982)

研究人员披露开源路由器发行版OPENWRT/LEDE中的关键RCE漏洞(CVE-2020-7982)的技术细节和PoC。该漏洞存在于OpenWrt的OPKG软件包管理器中,OPKG对下载的软件包执行完整性检查时,如果SHA-256校验和包含任何前导空格,OPKG会跳过完整性检查继续执行安装任务。该漏洞可能使远程MitM攻击者能够诱骗系统安装未经验证的恶意软件包或软件更新,从而拦截目标设备的通信和执行任意代码。OpenWrt版本18.06.0至18.06.6和19.07.0以及LEDE 17.01.0至17.01.7均受到影响。建议受影响的用户将其设备固件升级到最新OpenWrt版本18.06.7和19.07.1。

原文链接:

https://thehackernews.com/2020/03/openwrt-rce-vulnerability.html

5、Github和京东等网站遭到中间人攻击,多个省市区受影响

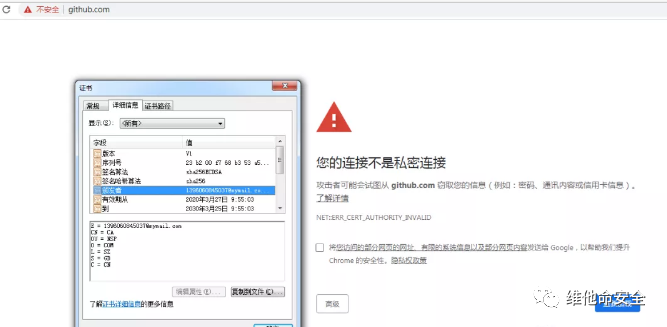

3月26日有攻击者针对Github和京东等网站发起大规模中间人攻击,目前受影响的主要是部分地区用户,但涉及所有运营商,例如中国移动、中国联通、中国电信以及教育网均可复现劫持问题,而国外网络访问这些站点并未出现异常情况。从目前网上查询的信息可以看到此次攻击涉及最广的是GitHub.io,其次用户访问京东等国内知名网站亦会报错。查看证书信息可以发现这些网站的证书被攻击者使用的自签名证书代替,导致浏览器无法信任从而阻止用户访问。目前全网绝大多数网站都已经开启加密技术对抗劫持,因此用户访问会被阻止而不会被引导到钓鱼网站上去。此次攻击似乎是通过骨干网络劫持443端口,目前经测试DNS系统解析是完全正常的。

原文链接:

https://www.landiannews.com/archives/71707.html

京公网安备11010802024551号

京公网安备11010802024551号